Entdeckt in einem Tweet. Zahl der Woche: "Durchschnittlich 180 Tage vergehen durchschnittlich bis eine Schadsoftware im Netzwerk entdeckt wird." Twitterte ein deutscher Virenscanner Hersteller. Das sind Zahlen die FireEye in seinem aktuellen M-Trends Report für 2017 der EMEA Region bescheinigt.

Jetzt fragen wir uns doch ernsthaft: Warum sollte man so ein Ergebnis veröffentlichen wollen, wo doch überall die Virenscanner sich gegenseitig mit Erkennungsraten übertrumpfen und in den vergangenen drei Jahren allen Nutzern glaubhaft versicherten alles im Griff zu haben.Nun aber zu diesem Report. Man kann das Ganze hübsch aufbereitet hier einsehen oder herunterladen. Auch ohne die Angabe seiner Kontaktdaten.

Lediglich in Amerika sind die Tage von der Attacke bis zur Erkennung weniger geworden im Vergleich zum Vorjahr (99 Tage 2016 vs. 75,5 Tage 2017, Abb. 1). Von den APAC Ländern gar nicht zu reden (172 Tage 2016 vs. 498 Tage 2017, Abb. 1). Interessant werden diese Zahlen wenn man sich die Datenquellen anschaut, denn wir wissen ja man soll keiner Statistik glaube, die man nicht selbst manipuliert hat. Wir haben uns dann mal diesen Report näher angeschaut, weil uns das zusammen mit allen Marketing Versprechen und den hoch angepriesenen Next Generation IT-Security Lösungen doch sehr gegenläufig erscheint.

|

| Abbildung 1 | Quelle´: FireEye M-Trends 2018 |

Eine Player aus der scheinbar unendlichen Reihe der Sicherheits Software Hersteller attestiert allen Produkten in diesem Report quasi die Unfähigkeit. Die untersuchten Unternehmen können nur sehr träge auf Sicherheitsrelevante Vorfälle reagieren. Scheinbar der Beleg dafür, dass sie den Marketing-Gags der Hersteller von IT-Security Produkten auf den Leim gegangen sind. Nicht genug damit, die Unternehmen können "durchschnittlich 180 Tage" nicht sagen dass in Ihrem Netzwerk eine Schadsoftware ihr Unwesen treibt.

Ebenfalls wichtig in diesem Zusammenhang, wie viele Datenpunkte werden zur Bildung dieser Ergebnisse herangezogen (Abb. 2)?

| |

|

Es werden insgesamt 8 Industriezweige untersucht, plus ein nicht weiter definierter Datenpunkt, der mit "Other" betitelt ist, allerdings mit 15% einen sehr großen Umfang innerhalb der insgesamt 9 Quellen einnimmt.

Weiterhin lässt sich aus der Aufschlüsselung der Industriezweige jeweils einen sehr abweichende Zahl der beobachteten Regionen erkennen (Abb. 3).

Ein Beispiel, der Finanzsektor. In Nord und Süd- Amerika (Americas) nimmt dieser Sektor 17% des Datenpunktes ein. In den APAC Staaten sind es 39% und in der EMEA Region 24%, also irgendwo zwischen den anderen beiden.

Die krasseste Abweichung zeigt der Gesundheitssektor mit 12% Americas, und lediglich 2% in den Regionen APAC und EMEA. Alleine diese Tatsache verfälscht die Ergebnisse in eine Richtung die weniger aussagekräftig ist als man von einer solchen Untersuchung erwarten würde. Aber manchmal hat man eben aus bestimmten Branchen mehr Daten als aus anderen. Immerhin kann man sich als denkender Mensch diese Zahlen hier ansehen und sich dann selbst überlegen was man davon hält.

| |

|

Nun weiß man wie viel Prozent in welchem Industriezweig denn vermehrt beobachtet wird und auch in das Reporting als Datensatz eingeflossen ist. Man findet aber an keinem einzigen Punkt im Bericht die absolute Größe der Datenpunkte, also die Menge der Unternehmen die hier untersucht werden. Woher weiß man zum Beispiel, dass die Zahlen für Nord- und Südamerika nicht wesentlich größeren absoluten Mengen von Unternehmen entsprechen und somit größere Ausreißer hier nicht so ins Gewicht des Gesamtergebnisses fallen?

Da FireEye eine amerikanische Firma ist, wird sie dem durchführenden Tochteruntenehmen Mandiant vermehrt Zugriff zu Daten der Region verschaffen können. Entsprechend kann man für die Regionen EMEA und APAC mutmaßlich nur auf wesentlich dünner besetzte Datenpunkte schauen. Das alleine führt dazu, dass eine Region (Americas) im Vergleich zu anderen Regionen vergleichsweise gut abschneidet.

Insgesamt sagt dies aber rein gar nichts über die nachträglich auch noch angezeigte Zeit für die globale Reaktion in Unternehmen beim Entdecken von Schädlingen aus. Hier wird exakt das gleiche getan wie bereits bei den extrem unterschiedlich repräsentierten Datenpunkten der drei Regionen.

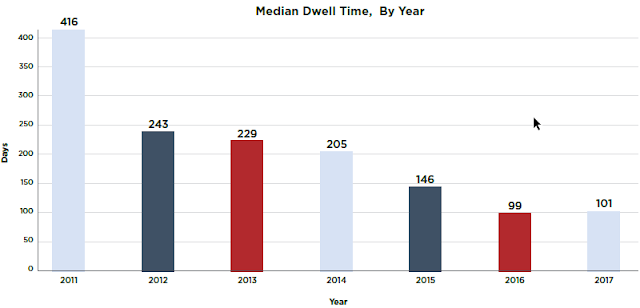

Die Bandbreite der Reaktionszeiten wird stumpf aufaddiert und dann durch drei geteilt. Tadaaaa! Weltweit ist die Zeit von der Infektion bis zum Entdecken eines Angriffs seit 2016 "nur" um zwei Tage gestiegen. Auf 101 Tage (Abb. 4). Wo ist die Nachricht die es Wert wäre verbreitet zu werden?

101 Tage weltweiter Durchschnitt vom Angriff bis zur Erkennung? Ernsthaft?

| |

|

Das sind über drei Monate, 14 Wochen, OHNE Erkennung. Ausreißer wie die APAC Daten (498 Tage oder über 16 Monate) mal außen vorgelassen und die recht bescheidene Gesamtgrundlage ebenfalls.

Aber jetzt kommt das Beste. Die Art der Erkennung wird jetzt noch aufgeschlüsselt (Abb. 5). In "Interne Erkennung", "Externe Benachrichtigung" und "Alle Benachrichtigungen". Denn hier liegt endlich der "große Erfolg". Die internen mittlere Erkennungszeit liegt nämlich gegen den Trend um 80 Tage unter der des Vorjahres. Ob das stimmt, muss man sich allerdings selber heraussuchen, die Vergleichszahlen werden in diesem Report nämlich erst gar nicht aufgeführt. Es wird lediglich im Fazit darauf hingewiesen.

| |

|

Also weiß man jetzt, dass eigentlich weltweit neue Schädlinge generell schlechter erkannt werden, aber die interne Erkennungsrate sich zum Glück wesentlich verbessert hat. Was im Umkehrschluss nur heißt, wir erhalten viel weniger Informationen über Angriffe von Extern und erkennen intern inzwischen besser dass etwas verkehrt ist. Unterm Strich aber ist 2017 weltweit wieder schlechter bei der Erkennungsrate (Abb. 6). Was ein Ergebnis.

| |

|

Weiterführende Links:

How to tell when statistics are bullshit – https://www.vice.com/en_us/article/5g9evx/statistics-more-or-less-tim-harford

FireEye M-Trends Report 2018 – https://www.fireeye.com/current-threats/annual-threat-report/mtrends.html