https://www.spiegel.de/netzwelt/netzpolitik/gehackt-an-weihnachten-bsi-warnt-vor-besonderer-gefahr-an-den-feiertagen-a-a35eb9ba-f2af-48a5-90...

Die Hacker, die im September 30 Server der Universitätsklinik Düsseldorf lahmlegten, konnten sich bereits Anfang des Jahres unbemerkt eine...

Ein vermeidbarer Super-GAU

Die Hacker, die im September 30 Server der Universitätsklinik Düsseldorf lahmlegten, konnten sich bereits Anfang des Jahres unbemerkt eine Sicherheitslücke zunutze machen. Für die Klinik, deren IT Stand heute weiterhin nicht voll einsatzfähig ist, ein Desaster. Dabei hätte die Katastrophe mit der richtigen Security-Lösung verhindert werden können.

Schwachstelle blitzschnell ausgenutzt

Vor der Application Whitelist hätte DoppelPaymer kapituliert

Hätte das Desaster verhindert werden können? Die Antwort lautet grundsätzlich: Ja! Die entscheidende Frage ist: womit? Hier mögen dem Windows-Nutzer zunächst die ATP-Abwehrmechanismen von Microsoft in den Sinn kommen. Man mag sich gerne den entsprechenden Blogeintrag zu Gemüte führen und hoffen, dass einem danach nicht der Kopf raucht. Bedeutend einfacher - und mit Garantie - hätte SecuLution Application Whitelisting geschützt. Das Whitelisting-Prinzip bietet weder Ransomware wie DoppelPaymer noch anderen Schadprogrammen auch nur die geringste Chance, sich ins IT-System zu manövrieren. Es ist fatal genug, dass der Angriff in Düsseldorf überhaupt passieren konnte. Die Pflicht aller IT-Sicherheitsspezialisten in Bereichen Kritischer Infrastrukturen sollte jetzt darin bestehen, ihr Securitykonzept auf den Prüfstand zu stellen. Es gibt keinen Grund, nicht den bestmöglichen Schutz vor Schadsoftware einzusetzen. Und der ist unstrittig Application Whitelisting.

Entdeckt in einem Tweet. Zahl der Woche: "Durchschnittlich 180 Tage vergehen durchschnittlich bis eine Schadsoftware im Netzwerk ent...

#ZahlDerWoche

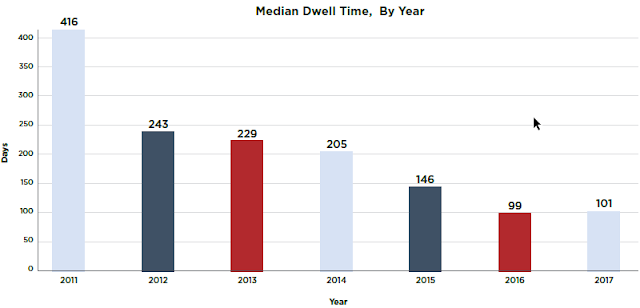

Entdeckt in einem Tweet. Zahl der Woche: "Durchschnittlich 180 Tage vergehen durchschnittlich bis eine Schadsoftware im Netzwerk entdeckt wird." Twitterte ein deutscher Virenscanner Hersteller. Das sind Zahlen die FireEye in seinem aktuellen M-Trends Report für 2017 der EMEA Region bescheinigt.

Jetzt fragen wir uns doch ernsthaft: Warum sollte man so ein Ergebnis veröffentlichen wollen, wo doch überall die Virenscanner sich gegenseitig mit Erkennungsraten übertrumpfen und in den vergangenen drei Jahren allen Nutzern glaubhaft versicherten alles im Griff zu haben.Nun aber zu diesem Report. Man kann das Ganze hübsch aufbereitet hier einsehen oder herunterladen. Auch ohne die Angabe seiner Kontaktdaten.

Lediglich in Amerika sind die Tage von der Attacke bis zur Erkennung weniger geworden im Vergleich zum Vorjahr (99 Tage 2016 vs. 75,5 Tage 2017, Abb. 1). Von den APAC Ländern gar nicht zu reden (172 Tage 2016 vs. 498 Tage 2017, Abb. 1). Interessant werden diese Zahlen wenn man sich die Datenquellen anschaut, denn wir wissen ja man soll keiner Statistik glaube, die man nicht selbst manipuliert hat. Wir haben uns dann mal diesen Report näher angeschaut, weil uns das zusammen mit allen Marketing Versprechen und den hoch angepriesenen Next Generation IT-Security Lösungen doch sehr gegenläufig erscheint.

|

| Abbildung 1 | Quelle´: FireEye M-Trends 2018 |

Eine Player aus der scheinbar unendlichen Reihe der Sicherheits Software Hersteller attestiert allen Produkten in diesem Report quasi die Unfähigkeit. Die untersuchten Unternehmen können nur sehr träge auf Sicherheitsrelevante Vorfälle reagieren. Scheinbar der Beleg dafür, dass sie den Marketing-Gags der Hersteller von IT-Security Produkten auf den Leim gegangen sind. Nicht genug damit, die Unternehmen können "durchschnittlich 180 Tage" nicht sagen dass in Ihrem Netzwerk eine Schadsoftware ihr Unwesen treibt.

Ebenfalls wichtig in diesem Zusammenhang, wie viele Datenpunkte werden zur Bildung dieser Ergebnisse herangezogen (Abb. 2)?

| |

|

Es werden insgesamt 8 Industriezweige untersucht, plus ein nicht weiter definierter Datenpunkt, der mit "Other" betitelt ist, allerdings mit 15% einen sehr großen Umfang innerhalb der insgesamt 9 Quellen einnimmt.

Weiterhin lässt sich aus der Aufschlüsselung der Industriezweige jeweils einen sehr abweichende Zahl der beobachteten Regionen erkennen (Abb. 3).

Ein Beispiel, der Finanzsektor. In Nord und Süd- Amerika (Americas) nimmt dieser Sektor 17% des Datenpunktes ein. In den APAC Staaten sind es 39% und in der EMEA Region 24%, also irgendwo zwischen den anderen beiden.

Die krasseste Abweichung zeigt der Gesundheitssektor mit 12% Americas, und lediglich 2% in den Regionen APAC und EMEA. Alleine diese Tatsache verfälscht die Ergebnisse in eine Richtung die weniger aussagekräftig ist als man von einer solchen Untersuchung erwarten würde. Aber manchmal hat man eben aus bestimmten Branchen mehr Daten als aus anderen. Immerhin kann man sich als denkender Mensch diese Zahlen hier ansehen und sich dann selbst überlegen was man davon hält.

| |

|

Nun weiß man wie viel Prozent in welchem Industriezweig denn vermehrt beobachtet wird und auch in das Reporting als Datensatz eingeflossen ist. Man findet aber an keinem einzigen Punkt im Bericht die absolute Größe der Datenpunkte, also die Menge der Unternehmen die hier untersucht werden. Woher weiß man zum Beispiel, dass die Zahlen für Nord- und Südamerika nicht wesentlich größeren absoluten Mengen von Unternehmen entsprechen und somit größere Ausreißer hier nicht so ins Gewicht des Gesamtergebnisses fallen?

Da FireEye eine amerikanische Firma ist, wird sie dem durchführenden Tochteruntenehmen Mandiant vermehrt Zugriff zu Daten der Region verschaffen können. Entsprechend kann man für die Regionen EMEA und APAC mutmaßlich nur auf wesentlich dünner besetzte Datenpunkte schauen. Das alleine führt dazu, dass eine Region (Americas) im Vergleich zu anderen Regionen vergleichsweise gut abschneidet.

Insgesamt sagt dies aber rein gar nichts über die nachträglich auch noch angezeigte Zeit für die globale Reaktion in Unternehmen beim Entdecken von Schädlingen aus. Hier wird exakt das gleiche getan wie bereits bei den extrem unterschiedlich repräsentierten Datenpunkten der drei Regionen.

Die Bandbreite der Reaktionszeiten wird stumpf aufaddiert und dann durch drei geteilt. Tadaaaa! Weltweit ist die Zeit von der Infektion bis zum Entdecken eines Angriffs seit 2016 "nur" um zwei Tage gestiegen. Auf 101 Tage (Abb. 4). Wo ist die Nachricht die es Wert wäre verbreitet zu werden?

101 Tage weltweiter Durchschnitt vom Angriff bis zur Erkennung? Ernsthaft?

| |

|

Das sind über drei Monate, 14 Wochen, OHNE Erkennung. Ausreißer wie die APAC Daten (498 Tage oder über 16 Monate) mal außen vorgelassen und die recht bescheidene Gesamtgrundlage ebenfalls.

Aber jetzt kommt das Beste. Die Art der Erkennung wird jetzt noch aufgeschlüsselt (Abb. 5). In "Interne Erkennung", "Externe Benachrichtigung" und "Alle Benachrichtigungen". Denn hier liegt endlich der "große Erfolg". Die internen mittlere Erkennungszeit liegt nämlich gegen den Trend um 80 Tage unter der des Vorjahres. Ob das stimmt, muss man sich allerdings selber heraussuchen, die Vergleichszahlen werden in diesem Report nämlich erst gar nicht aufgeführt. Es wird lediglich im Fazit darauf hingewiesen.

| |

|

Also weiß man jetzt, dass eigentlich weltweit neue Schädlinge generell schlechter erkannt werden, aber die interne Erkennungsrate sich zum Glück wesentlich verbessert hat. Was im Umkehrschluss nur heißt, wir erhalten viel weniger Informationen über Angriffe von Extern und erkennen intern inzwischen besser dass etwas verkehrt ist. Unterm Strich aber ist 2017 weltweit wieder schlechter bei der Erkennungsrate (Abb. 6). Was ein Ergebnis.

| |

|

Weiterführende Links:

How to tell when statistics are bullshit – https://www.vice.com/en_us/article/5g9evx/statistics-more-or-less-tim-harford

FireEye M-Trends Report 2018 – https://www.fireeye.com/current-threats/annual-threat-report/mtrends.html

Wie bereits in unserem Artikel zu Meltdown und Spectre vom 17. Januar beschrieben, gibt es eine Fülle an Informationen zum Thema.Die Es...

Meltdown, Spectre und Application Whitelisting

Wie bereits in unserem Artikel zu Meltdown und Spectre vom 17. Januar beschrieben, gibt es eine Fülle an Informationen zum Thema.Die Essenz ist, Meltdown und Spectre werden uns noch lange erhalten bleiben und Application Whitelisting schützt auch ohne Patches!

Tatsache ist, beide Sicherheitslücken können, da Sie Chip-Architekturbasiert sind, nur gelindert werden (mitigiert), zudem sind die betroffenen Funktionen (vorausahnende Berechnungen) Hauptbaustein der Geschwindigkeit moderner Prozessoren. Die Patches können also die Lücken nicht beheben, sondern lediglich die Ausnutzung erschweren und sie verlangsamen die gepatchten Systeme um bis zu 30%. Hochausgelastete Server die bereits ohne die Patches ausgelastet sind bereiten demnach Probleme in der Dienstbereitstellung und auch Virenscanner haben so ihre Probleme im Zusammenspiel mit den Updates.Zurück marsch, marsch.

So stoppte Microsoft am 9, Januar vorerst insgesamt neun Maßnahmen für AMD Systeme, bis alle Antivirus Hersteller einen bestimmten Registry Key wieder so angepasst hatten, dass die Updates auch ordentlich funktionierten. Quelle: heise.deVirenscanner machen Systeme eben nicht immer sicherer...

Inzwischen raten Microsoft und sogar Intel davon ab die Patches einzuspielen.

"Microsoft rät dazu, bei hoch belasteten Windows-Servern abzuwägen, ob der Patch nötig ist, etwa weil außer der Server-Anwendung keine fremde Software läuft und andere Sicherheitssysteme wie Firewalls greifen." - c't 3/2018

"Der Chiphersteller hat nun in einem Statement erklärt, dass man Nutzern, Herstellern und Anbietern von Cloud-Diensten vorerst nicht empfiehlt, die Patches auf bestimmten Plattformen bereitzustellen. Diese könnten nämlich zu häufigeren Reboots führen, teilte der Executive Vice President des Unternehmens mit." - windowsarea.deObwohl die Hersteller allesamt mehr als ein halbes Jahr Zeit hatten, sind alle Patches fehlerhaft und nach einem großen Ausrollen von Maßnahmen rudern alle nun stückweise zurück.

Kann SecuLution Application Whitelisting vor der Ausnutzung dieser Sicherheitslücken schützen?

Die durch SecuLution geleistete Sicherheit, ist nach wie vor dieselbe. Denn die Ausnutzung der Sicherheitslücken Meltdown und Spectre benötigt zusätzliche Software, welche auf dem angegriffenen Rechner ausgeführt werden muss. Diese Schadsoftware ist SecuLution nicht bekannt und wird dadurch von SecuLution an der Ausführung gehindert.Wir haben die Details hierzu auf einer extra Webseite für Sie zusammen getragen. Application Whitelisting beweist hier wieder einmal, dass selbst ohne irgendwelche Maßnahmen zu treffen, die gebotene Sicherheit im Standard Betrieb gewährleistet bleibt.

Klassische Antivirus Lösungen sind zunehmend in der Kritik und neue Meldungen über erfolgreiche Angriffe auch auf namhafte Unternehmen wie...

Pressemitteilung 14.11.2017

100% der Hersteller dieser Lösungen haben bereits nach den ersten Angriffswellen durch die Ransomware Locky versprochen ihre Lösungen so weiter zu entwickeln, dass diese vor erneuten Angriffen schützen werden. Das die Hersteller diese Versprechen nicht einhalten konnten, ist seitdem regelmäßig in den Nachrichten zu verfolgen.

AKTION #BYOM – Bring Your Own Malware

SecuLution startet nun auf der Cloud Security Expo ab dem 28.11.2017 in Frankfurt den Gegenbeweis, nämlich dass man sich sehr wohl effektiv schützen kann. Erfahren Sie mehr in der Pressemitteilung:

Zur Pressemitteilung

Application Whitelisting hat immer noch einen schweren Stand in der IT Welt. Trotz überlegenem Schutzt und inzwischen einfachster Verwal...

#BYOM

Application Whitelisting hat immer noch einen schweren Stand in der IT Welt. Trotz überlegenem Schutzt und inzwischen einfachster Verwaltung der Whitelist, sind viele Administratoren fest davon überzeugt, dass Ihre aktuellen Sicherheitsmaßnahmen sie schützen.

Die Meldungen über neue, erfolgreiche Angriffe mit Schadsoftware, die es teilweise auch schon einmal gegeben hat und die nur modifiziert wurde, reißen auch nach 2 Jahren nicht ab. Warum das so ist wird sich jeder selbst erklären können.

Die Wahrheit hier aber noch einmal für alle: Virenscanner können nicht vor diesen Gefahren schützen. Offensichtlich.

Oder glauben Sie die jüngsten Opfer wie Daimler, Reckitt Benckiser, Metabo oder Milka haben keinerlei Schutzmaßnahmen für Ihre Netzwerke parat? Trotz aktuellsten Antivirenprogrammen und modernster Hard- und Software standen hier die Produktionen teilweise tagelang still oder es mussten sogar wie im Fall von Reckitt Benckiser Umsatzprognosen in Millionenhöhe korrigiert werden (Quelle: heise).

SecuLution zeigt, dass es auch anders geht

Unter dem Hashtag #BYOM (Bring Your Own Malware) starten wir auf Veranstaltungen in Europa eine einmalige Aktion.

Attackieren Sie unser Demo System mit Ihrer eigenen Schadsoftware oder bringen Sie Schadsoftware mit, die Ihr Virenscanner beim letzten Angriff auf Ihr Netz nicht erkannt hat!

SecuLution blockiert alles, was nicht bekannt ist. Daher wird SecuLution alte Ransomware wie Locky ebenso blockieren wie nagelneue Zero-Day Attacken.

Keine leeren Versprechungen! Keine Tricks!

Die Demo Systeme sind mit SecuLution geschützte Standard Windows 10 Desktops. Erleben Sie, wie SecuLution allen Angriffen Stand hält!

Wären die Ransomware Opfer der vergangenen zwei Jahre mit der SecuLution Lösung geschützt gewesen, hätte es keine dieser Meldungen gegeben. Alle Kunden die SecuLution in Ihrem Netzwerk einsetzen, haben seither nie wieder Probleme mit Schadsoftware gehabt. So einfach kann Sicherheit sein.

Folge SecuLution

Immer Informiert über Events, Aktionen und Produktverbesserungen: